Arctic Wolf veröffentlicht seinen jährlichen „Arctic Wolf Labs Threat Report“. Die zweite Auflage des Berichts zeigt, dass Cybercrime-Gruppen ihre Lösegeldforderungen deutlich erhöht haben, Business-E-Mail-Compromise (BEC) sich als kriminelles Geschäftsmodell etabliert und Angreifer weiterhin im großem Umfang Schwachstellen ausnutzen, die bereits vor 2023 bekannt waren.

Arctic Wolf veröffentlicht seinen jährlichen „Arctic Wolf Labs Threat Report“. Die zweite Auflage des Berichts zeigt, dass Cybercrime-Gruppen ihre Lösegeldforderungen deutlich erhöht haben, Business-E-Mail-Compromise (BEC) sich als kriminelles Geschäftsmodell etabliert und Angreifer weiterhin im großem Umfang Schwachstellen ausnutzen, die bereits vor 2023 bekannt waren.

Der Arctic-Wolf-Labs-Threat-Report wurde auf der Grundlage von Bedrohungs-, Malware-, Digital-Forensik- und Incident-Response-Falldaten erstellt, die Arctic Wolf über das gesamte Security-Operations-Framework sammelt. Er gibt tiefe Einblicke in das globale Ökosystem „Cyberkriminalität“, zeigt globale Bedrohungstrends und liefert strategische Cybersecurity-Empfehlungen für das kommende Jahr.

„Arctic Wolf Labs unterstützt tausende von Kunden weltweit bei der Beseitigung von Cyberrisiken und hat dadurch Zugang zu einer großen Menge an Daten, die es uns ermöglichen, tiefe und differenzierte Einblicke in die Cyber-Kriminalitätslandschaft sowohl für Sicherheitsexperten als auch für Unternehmensverantwortliche zu liefern“, so Mark Manglicmot, Senior Vice President of Security Services bei Arctic Wolf. „Unsere Erkenntnisse aus diesem Report liefern nicht nur wertvolle Einblicke für die Cybersecurity-Community, sondern dienen auch als direkter Input für die Threat-Detection-Modelle, die in der Arctic-Wolf-Security-Operations-Cloud enthalten sind und mit denen wir unsere Kunden gegen Cyberbedrohungen unterschiedlichster Art und Größe verteidigen.“

Anstieg der Ransomware-Forderungen um 20 %

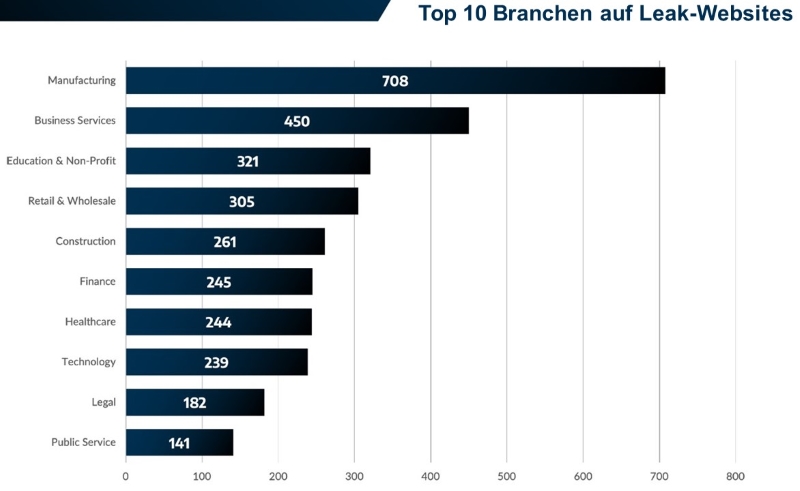

Cybercrime hat sich in den letzten Jahren zu einem echten Business weiterentwickelt, wobei Angebote wie Ransomware-as-a-Service zu einer regelrechten „Demokratisierung“ des kriminellen Geschäfts geführt haben. Auch Bedrohungsakteure ohne technisches Knowhow können so Angriffe durchführen. Gleichzeitig werden Ransomware-Gruppen immer aggressiver. Das verarbeitende Gewerbe, der Dienstleistungs- und Bildungssektor/Non-Profit-Bereich waren dabei die drei Branchen, die am häufigsten auf Ransomware-Leakseiten erschienen sind.

Angesichts der internationalen Strafverfolgungsmaßnahmen und zunehmender Zahlungsverweigerung seitens der Opfer erweitern die Gruppen außerdem die Liste ihrer Ziele und suchen nach Möglichkeiten, die Opfer noch stärker unter Druck zu setzen. So stieg die durchschnittliche initiale Lösegeldforderung im Vergleich zum Vorjahr um 20 % auf 600.000 US-Dollar. Die öffentliche Verwaltung, der Einzelhandel und Energiesektor sowie das Rechtswesen verzeichneten jeweils sogar durchschnittliche Forderungen von 1 Million US-Dollar oder mehr.

„Ransomware-Gruppen fühlen sich mehr und mehr in die Enge getrieben. Da verwundert es nicht, dass die Bedrohungsakteure die Lösegelder in die Höhe treiben, härtere Verhandlungen führen, Unternehmen noch aggressiver auf Leak-Seiten bloßstellen und mit neuen Angriffstaktiken experimentieren“, erklärt Dr. Sebastian Schmerl, Regional Vice President Security Services EMEA bei Arctic Wolf. „Potenziell können Unternehmen aller Größen und Industrien ins Visier der Täter geraten. Und mit immer raffinierteren Vorgehensweisen, z. B. KI-generierten Phishing-Mails, wird es immer schwieriger, Angriffe sofort als solche zu erkennen. Daher steigt die Bedeutung eines konsequenten 24/7 Security-Monitorings inklusive Anomalie-Detection und robusten Incident-Response-Prozessen, um im Angriffsfall schnell reagieren zu können.“

Die Zerschlagung der Hackergruppe Lockbit in der „Operation Cronos“, bei der internationale Ermittler zusammenarbeiteten, darunter NCA, FBI und Europol, ist ein aktuelles Beispiel dafür, dass Ransomware-Gruppen verstärkt unter Druck geraten. Doch leider wird auch diese Zerschlagung sehr wahrscheinlich nur einen Kurzzeiteffekt haben. Denn von der großen Ransomware-Gruppe, die durchschnittlich täglich 1,3 Opfer erpresste, wurden lediglich sechs Personen identifiziert und davon nur zwei verhaftet. Es ist daher davon auszugehen, dass die gleichen Akteure schnell wieder unter anderem Namen operieren werden. Es ist also auch weiterhin größte Wachsamkeit geboten.

Business-E-Mail-Compromise bleibt beliebt – und weniger untersucht

Ransomware sorgt zwar für mehr Schlagzeilen, aber BEC-Vorfälle sind effektiv und deutlich einfacher auszuführen. Außerdem führen typischerweise nur die schwersten BEC-Vorfälle – zum Beispiel solche, bei denen Konten kompromittiert wurden oder andere Zugriffsversuche stattgefunden haben –zu einer vollständigen Incident Response (IR)-Untersuchung. So ist es 15-mal wahrscheinlicher, dass ein Ransomware-Vorfall zu einer Untersuchung führt als ein BEC-Vorfall, obwohl die Zahl der BEC-Vorfälle die der Ransomware-Vorfälle um den Faktor 10 übersteigt.

Nichtsdestotrotz machten BEC-Vorfälle wie schon im Vorjahr knapp 30 % aller von Arctic-Wolf-Incident-Response untersuchten Vorfälle in diesem Berichtszeitraum aus, was unterstreicht, wie sehr sie nach wie vor eine alltägliche Bedrohung für Unternehmen darstellen.

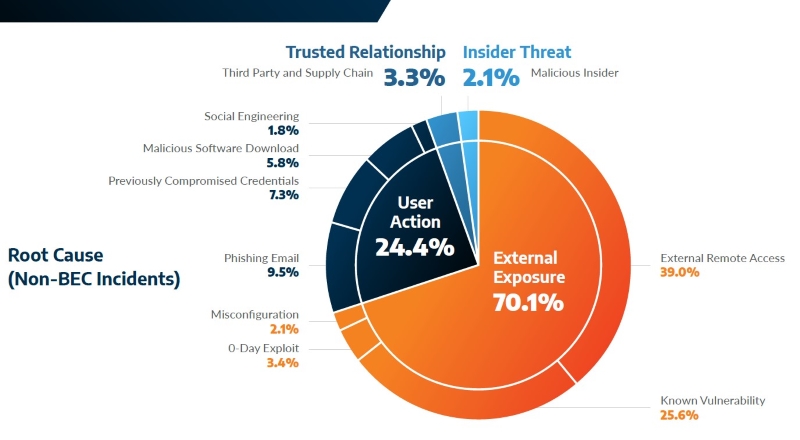

Bekannte Schwachstellen verursachen 60 % der Sicherheitsvorfälle

In 29 % der von Arctic Wolf untersuchten Nicht-BEC-Vorfälle nutzten die Angreifer eine Schwachstelle in einem von außen zugänglichen System aus. Bei fast 60 % dieser Vorfälle war dies eine Schwachstelle, die bereits 2022 oder früher identifiziert wurde, was bedeutet, dass Unternehmen theoretisch Monate bis Jahre Zeit gehabt hätten, das betroffene System zu patchen oder den externen Zugang zu entfernen (oder weiter abzusichern). Nur 11,7 % dieser Nicht-BEC-Vorfälle – oder 3,4 % der Vorfälle insgesamt – wiesen eine Zero-Day-Schwachstelle, also ein bisher noch unbekanntes Sicherheitsrisiko, auf.

Bei mehr als der Hälfte der von Arctic Wolf untersuchten Vorfälle wurde mindestens eine der folgenden 10 Sicherheitslücken ausgenutzt.

„Angriffe über Schwachstellen für die bereits Patches verfügbar sind, sind eigentlich einfach vermeidbar: Patch einspielen, fertig. Doch leider sieht die Alltagsrealität in vielen Unternehmen anders aus“, so Dr. Schmerl. „Die IT-Teams sind dünn besetzt, verfügen über begrenztes Security-Wissen und haben wenig Zeit, weil sie mit administrativen Aufgaben mehr als ausgelastet sind. Weil Patchen erst einmal kein „akutes“ To-Do ist, wird es häufig aufgeschoben. Wenn man sich auf die am häufigsten ausgenutzten Schwachstellen konzentriert, kann man den Bedrohungsakteuren das Leben bereits deutlich erschweren. Outsourcing und die Zusammenarbeit mit einem Security-Partner können zudem Abhilfe schaffen, die eigenen Teams unterstützen und die Sicherheitslage langfristig verbessern.“

#ArcticWolf