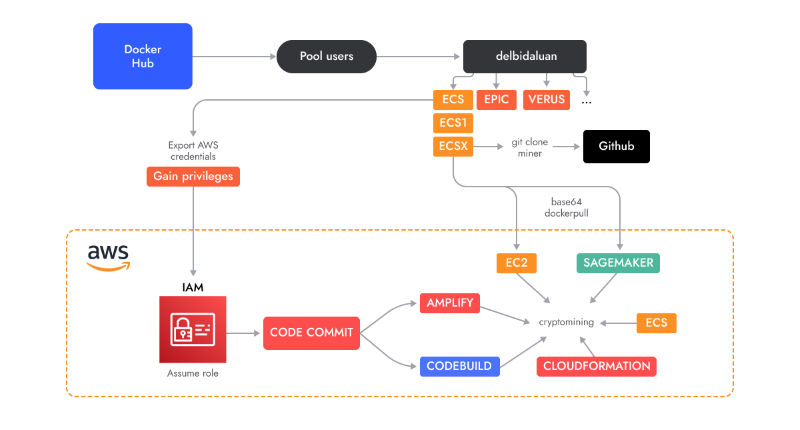

Das Sysdig-Threat-Research-Team (TRT) hat eine neue Cloud-native Cryptojacking-Operation entdeckt, die „AMBERSQUID“ getauft wurde. Diese Operation nutzt AWS-Dienste, die normalerweise nicht von Angreifern verwendet werden, wie AWS-Amplify, AWS-Fargate und Amazon-Sagemaker. Durch die Tatsache, dass diese Dienste sehr ungewöhnlich sind, werden sie aus Sicherheitsperspektive oft übersehen, und die Ambersquid-Operation kann die Opfer mehr als 10.000 Dollar pro Tag kosten.

Ambersquid war in der Lage, Cloud-Dienste auszunutzen, ohne AWS-Anforderungen für die Autorisierung zusätzlicher Ressourcen auszulösen, wie es der Fall wäre, wenn er nur EC2-Instanzen spammen würde. Das Anvisieren mehrerer Dienste bringt zusätzliche Herausforderungen mit sich, wie die Reaktion auf Zwischenfälle, da alle Miner in jedem ausgenutzten Dienst gefunden und ausgeschaltet werden müssen.

Das Threat-Research-Team hat Ambersquid entdeckt, indem es über 1,7 Millionen Linux-Images analysiert hat, um zu verstehen, welche Art von bösartigen Nutzlasten (Schadprogrammen) in Container-Images auf Docker-Hub versteckt sind.

Dieses gefährliche Container-Image löste beim statischen Scannen nach bekannten Indikatoren oder schädlichen Binärdateien keinen Alarm aus. Erst als der Container ausgeführt wurde, wurden seine dienstübergreifenden Cryptojacking-Aktivitäten offensichtlich. Dies steht im Einklang mit den Ergebnissen Cloud-Threat-Report 2023 von Sysdig, in dem festgestellt wurde, dass 10 Prozent der schädlichen Images durch statische Scans übersehen werden.

Aufgrund der Verwendung der indonesischen Sprache in Skripten und Benutzernamen lässt sich diese Operation mit einiger Sicherheit indonesischen Angreifern zuschreiben. Das Threat-Research-Team sieht auch regelmäßig Freejacking- und Cryptojacking-Angriffe als lukrative Einnahmequelle für indonesische Angreifer aufgrund ihrer niedrigen Lebenshaltungskosten.

Fazit

Cloud-Service-Provider (CSPs) wie AWS bieten ihren Kunden eine breite Palette unterschiedlicher Dienste an. Während die meisten finanziell motivierten Angreifer auf Rechendienste wie EC2 abzielen, darf nicht vergessen werden, dass viele andere Dienste ebenfalls Zugang zu Rechenressourcen bieten (wenn auch eher indirekt). Diese Dienste können aus der Sicherheitsperspektive leicht übersehen werden, da sie im Vergleich zur Erkennung von Laufzeitbedrohungen weniger transparent sind.

Alle von einem CSP angebotenen Dienste müssen auf böswillige Nutzung überwacht werden. Wenn die Erkennung von Bedrohungen zur Laufzeit nicht möglich ist, sollte die Nutzung der Dienste auf höherer Ebene protokolliert werden, um Bedrohungen wie Ambersquid zu erkennen. Wenn böswillige Aktivitäten erkannt werden, sollten schnell Gegenmaßnahmen ergriffen werden, um die betroffenen Dienste abzuschalten und den Schaden zu begrenzen. Während dies bei AWS der Fall war, könnten andere CSPs leicht das nächste Ziel sein.

Info: Eine ausführliche Analyse der technischen Hintergründe sowie eine Aufführung der Kosten für Opfer finden sich im Sysdig-Blog.

Von Alesandro Brucato

Alessandro Brucato ist Threat Research Engineer bei Sysdig und beschäftigt sich mit Penetrationstests von Web- und mobilen Anwendungen. Seine Forschungsschwerpunkte sind Cloud- und Container-Sicherheit mit besonderem Augenmerk auf Angriffe auf die Lieferkette und die Ausnutzung von Cloud-Plattformen. Während seines Studiums der Informatik und des Ingenieurwesens am Politecnico di Milano nahm er an mehreren Bug-Bounty-Programmen teil, für die er von mehreren großen Unternehmen Belohnungen erhielt. Alessandro ist auch an Falco beteiligt, einem CNCF-Inkubationsprojekt.

#Sysdig