Team82, die Forschungsabteilung des Spezialisten für die Sicherheit von cyberphysischen Systemen (CPS) in Industrie-, Healthcare- und Unternehmensumgebungen Claroty, und Rockwell Automation haben gemeinsam zwei Schwachstellen in speicherprogrammierbaren Steuerungen (SPS) und Engineering-Workstation-Software von Rockwell veröffentlicht. CVE-2022-1161 betrifft zahlreiche Versionen der Logix-Steuerungen von Rockwell und wurde mit dem höchsten CVSS-Wert von 10 eingestuft, während CVE-2020-1159 mehrere Versionen der Studio-5000-Logix-Designer-Anwendung betrifft. Durch die Schwachstellen könnte modifizierter Code auf eine SPS heruntergeladen werden, während der Prozess für die Techniker an ihren Workstations scheinbar normal abläuft. Dies erinnert an Stuxnet und die Rogue7-Angriffe. Rockwell stellt den Anwendern ein Tool zur Verfügung, das solchen versteckten Code aufspürt. Zudem wird den Anwendern dringend empfohlen, die betroffenen Produkte zu aktualisieren, wodurch Manipulationen aufgedeckt werden können.

Hintergrund

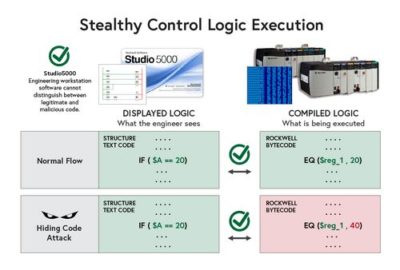

Erfolgreiche getarnte Angriffe auf speicherprogrammierbare Steuerungen (SPS) gehören zu den seltensten, zeitaufwändigsten und investitionsintensivsten Angriffen. Die Stuxnet-Autoren legten hier den Grundstein, indem sie einen Weg fanden, bösartigen Bytecode, der auf einer SPS läuft, zu verbergen, während der Techniker, der die Steuerung programmiert, auf seiner Workstation nur den normalen Zustand sieht. Hierzu müssen der Bytecode und der Textcode entkoppelt werden. Bei dem Rogue7-Angriff auf Siemens SIMATIC S7-SPSen konnten die Forscher beispielsweise den textuellen Code verändern, während sie den bösartigen Bytecode an die SPS übermittelten.

Team82 hat die SPS-Plattform von Rockwell Automation auf diese Stuxnet-ähnlichen Angriffe getestet. Dabei wurden zwei Schwachstellen aufgedeckt, die die Logix-Steuerungen und die Logix-Designer-Anwendung für Engineering-Workstations des Unternehmens für solche Angriffe anfällig machen. Angreifer, die in der Lage sind, die SPS-Logik unauffällig zu modifizieren, könnten physische Schäden in Fabriken verursachen, welche die Sicherheit von Fertigungsstraßen und die Zuverlässigkeit von Robotern beeinträchtigen.

Durch die beiden identifizierten Schwachstellen ist es möglich, den Textcode vom Binärcode zu entkoppeln und auf die SPS zu übertragen, wobei nur der eine, nicht aber der andere modifiziert wird. Dadurch glaubt der Techniker, dass auf der SPS der reguläre Code ausgeführt wird, während in Wirklichkeit jedoch ein völlig anderer, potenziell bösartiger Code läuft.

In ihrem Proof-of-Concept haben die Team82-Forscher den Binärcode so modifiziert, dass bestimmte Variablen des Automatisierungsprozesses (auch als Tags bezeichnet) heimlich auf andere Werte gesetzt werden. In einer realen Situation könnten diese geänderten Werte dem Automatisierungsprozess möglicherweise großen Schaden zufügen (z. B. Tags, die die Geschwindigkeit eines Motors oder Ventile steuern).

Team82 arbeitete eng mit den Ingenieuren von Rockwell Automation zusammen, um die Ursache für diese Angriffe zu ermitteln. Die Rockwell-Ingenieure haben im Anschluss ausgefeilte Lösungen zur Erkennung von verstecktem Code entwickelt. Hierzu wird der Textcode und der auf der SPS laufende Binärcode analysiert und verglichen. Wird dabei eine Diskrepanz festgestellt, gibt das Tool eine Warnmeldung aus.

Um diese Erkennungsfunktion nutzen zu können, müssen die Asset-Betreiber auf folgende Versionen updaten:

- Studio 5000 V34 oder höher

- Entsprechende Versionen der Logix 5580, 5380, 5480, GuardLogix 5580 und Compact GuardLogix 5380 Steuerungs-Firmware

Alternativ stehen Tools zur Verfügung, die Abweichungen aufspüren:

- Logix Designer-Anwendung Compare Tool V9 oder höher, installiert mit Studio 5000 Logix Designer

- FactoryTalk AssetCentre V12 oder höher (verfügbar ab Herbst 2022)

#Claroty