Der Advanced-Persistent-Threat-Akteur Deathstalker bietet jetzt vermutlich Hacking-for-Hire-Dienste an, um vertrauliche Geschäftsinformationen von Unternehmen im Finanz- und Rechtssektor zu stehlen. Die Experten von Kaspersky haben nun neue Aktivitäten des Akteurs ausmachen können und eine neue Malware-Implantations- und Bereitstellungstaktik entdeckt: Die Backdoor „PowerPepper“ nutzt DNS über HTTPS als Kommunikationskanal, um die Kommunikation hinter legitimen Kontrollservernamenabfragen zu verstecken. Darüber hinaus verwendet Powerpepper verschiedene Verschleierungstechniken wie Steganographie.

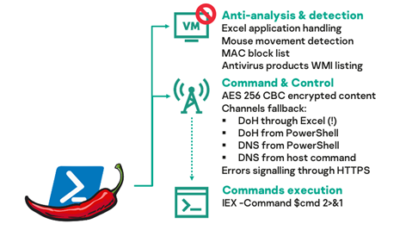

Der Advanced-Persistent-Threat-Akteur Deathstalker bietet jetzt vermutlich Hacking-for-Hire-Dienste an, um vertrauliche Geschäftsinformationen von Unternehmen im Finanz- und Rechtssektor zu stehlen. Die Experten von Kaspersky haben nun neue Aktivitäten des Akteurs ausmachen können und eine neue Malware-Implantations- und Bereitstellungstaktik entdeckt: Die Backdoor „PowerPepper“ nutzt DNS über HTTPS als Kommunikationskanal, um die Kommunikation hinter legitimen Kontrollservernamenabfragen zu verstecken. Darüber hinaus verwendet Powerpepper verschiedene Verschleierungstechniken wie Steganographie. Die schädliche Haupt-Payload wird mithilfe von Steganografie getarnt, womit die Angreifer Daten inmitten legitimer Inhalte verstecken können. Im Fall von Powerpepper wird der Schadcode in scheinbar normalen Bildern von Farnen oder Paprika (vgl. English „pepper“ zur Namensgebung) eingebettet und dann von einem Loader-Skript extrahiert. Danach beginnt Powerpepper mit der Ausführung von Remote-Shell-Befehlen, die sie von den Deathstalker-Akteuren erhält und die darauf abzielen, vertrauliche Geschäftsinformationen zu entwenden. Die Malware kann jeden Shell-Befehl auf dem Zielsystem ausführen, einschließlich solcher für die standardisierte Data Reconnaissance, wie das Sammeln von Nutzer- und Dateiinformationen des Computers, das Durchsuchen von Netzwerkdateifreigaben und das Herunterladen zusätzlicher Binärdateien oder das Kopieren von Inhalten an remote Speicherorte. Die Befehle werden vom Kontrollserver mittels DNS über HTTPS-Kommunikation abgerufen – eine effektive Methode, um schädliche Kommunikation hinter legitimen Servernamenabfragen zu verstecken.

Die schädliche Haupt-Payload wird mithilfe von Steganografie getarnt, womit die Angreifer Daten inmitten legitimer Inhalte verstecken können. Im Fall von Powerpepper wird der Schadcode in scheinbar normalen Bildern von Farnen oder Paprika (vgl. English „pepper“ zur Namensgebung) eingebettet und dann von einem Loader-Skript extrahiert. Danach beginnt Powerpepper mit der Ausführung von Remote-Shell-Befehlen, die sie von den Deathstalker-Akteuren erhält und die darauf abzielen, vertrauliche Geschäftsinformationen zu entwenden. Die Malware kann jeden Shell-Befehl auf dem Zielsystem ausführen, einschließlich solcher für die standardisierte Data Reconnaissance, wie das Sammeln von Nutzer- und Dateiinformationen des Computers, das Durchsuchen von Netzwerkdateifreigaben und das Herunterladen zusätzlicher Binärdateien oder das Kopieren von Inhalten an remote Speicherorte. Die Befehle werden vom Kontrollserver mittels DNS über HTTPS-Kommunikation abgerufen – eine effektive Methode, um schädliche Kommunikation hinter legitimen Servernamenabfragen zu verstecken.Kaspersky-Empfehlungen zum Schutz vor Powerpepper

- Das SOC-Team sollte Zugriff auf die neuesten Bedrohungsinformationen haben. Das Kaspersky-Threat-Intelligence-Portal ist ein zentraler Zugriffspunkt für die Threat Intelligence des Unternehmens und bietet umfangreiche Daten und Erkenntnisse zu Cyberbedrohungen.

- Um das Infektionsrisiko durch Phishing-E-Mails zu minimieren, sollten Unternehmen ihre Mitarbeiter mit grundlegenden Trainings zur Cybersicherheitshygiene schulen. Im Verdachtsfall sollten Mitarbeiter keine Anhänge öffnen oder auf Links klicken, bevor nicht sichergestellt ist, dass es sich um eine legitime E-Mail handelt.

- Eine umfassende Endpoint-Lösung mit EDR-Funktionalität verwenden, die auch vor komplexen Angriffen schützt. Die Lösung Kaspersky Integrated Endpoint Security [5] erkennt einen Angriff und bietet eine Vielzahl an Reaktionsmaßnahmen, die für IT- und Sicherheitsteams mittelständischer Unternehmen optimiert sind.