Der Advanced-Persistent-Threat-Akteur Deathstalker bietet jetzt vermutlich Hacking-for-Hire-Dienste an, um vertrauliche Geschäftsinformationen von Unternehmen im Finanz- und Rechtssektor zu stehlen. Die Experten von Kaspersky haben nun neue Aktivitäten des Akteurs ausmachen können und eine neue Malware-Implantations- und Bereitstellungstaktik entdeckt: Die Backdoor „PowerPepper“ nutzt DNS über HTTPS als Kommunikationskanal, um die Kommunikation hinter legitimen Kontrollservernamenabfragen zu verstecken. Darüber hinaus verwendet Powerpepper verschiedene Verschleierungstechniken wie Steganographie.

Der Advanced-Persistent-Threat-Akteur Deathstalker bietet jetzt vermutlich Hacking-for-Hire-Dienste an, um vertrauliche Geschäftsinformationen von Unternehmen im Finanz- und Rechtssektor zu stehlen. Die Experten von Kaspersky haben nun neue Aktivitäten des Akteurs ausmachen können und eine neue Malware-Implantations- und Bereitstellungstaktik entdeckt: Die Backdoor „PowerPepper“ nutzt DNS über HTTPS als Kommunikationskanal, um die Kommunikation hinter legitimen Kontrollservernamenabfragen zu verstecken. Darüber hinaus verwendet Powerpepper verschiedene Verschleierungstechniken wie Steganographie.Bei Deathstalker handelt es sich um einen sehr ungewöhnlichen APT-Akteur. Die seit mindestens 2012 aktive Gruppe führt Spionagekampagnen gegen kleine und mittlere Unternehmen wie Anwaltskanzleien oder Vertretungen des Finanzsektors durch. Im Gegensatz zu anderen APT-Gruppen scheint Deathstalker nicht politisch motiviert zu sein oder finanziellen Gewinn durch die angegriffenen Unternehmen erzielen zu wollen. Die Hintermänner agieren vielmehr als Söldner und bieten ihre Hacking-Dienste gegen Bezahlung an.

Kaspersky-Forscher haben nun eine neue schädliche Kampagne der Gruppe, mit der Backdoor Powerpepper, aufgedeckt. Wie andere Malware von Deathstalker wird Powerpepper üblicherweise über Spear-Phishing-Mails verbreitet, wobei die schädlichen Dateien über den E-Mail-Text oder innerhalb eines maliziösen Links übermittelt werden. Dazu hat die Gruppe internationale Ereignisse, Vorschriften zu CO2-Emissionen oder auch die Corona-Pandemie genutzt, um ihre Opfer dazu zu bringen, die schädlichen Dokumente zu öffnen.

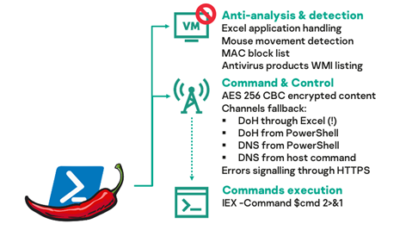

Die schädliche Haupt-Payload wird mithilfe von Steganografie getarnt, womit die Angreifer Daten inmitten legitimer Inhalte verstecken können. Im Fall von Powerpepper wird der Schadcode in scheinbar normalen Bildern von Farnen oder Paprika (vgl. English „pepper“ zur Namensgebung) eingebettet und dann von einem Loader-Skript extrahiert. Danach beginnt Powerpepper mit der Ausführung von Remote-Shell-Befehlen, die sie von den Deathstalker-Akteuren erhält und die darauf abzielen, vertrauliche Geschäftsinformationen zu entwenden. Die Malware kann jeden Shell-Befehl auf dem Zielsystem ausführen, einschließlich solcher für die standardisierte Data Reconnaissance, wie das Sammeln von Nutzer- und Dateiinformationen des Computers, das Durchsuchen von Netzwerkdateifreigaben und das Herunterladen zusätzlicher Binärdateien oder das Kopieren von Inhalten an remote Speicherorte. Die Befehle werden vom Kontrollserver mittels DNS über HTTPS-Kommunikation abgerufen – eine effektive Methode, um schädliche Kommunikation hinter legitimen Servernamenabfragen zu verstecken.

Die schädliche Haupt-Payload wird mithilfe von Steganografie getarnt, womit die Angreifer Daten inmitten legitimer Inhalte verstecken können. Im Fall von Powerpepper wird der Schadcode in scheinbar normalen Bildern von Farnen oder Paprika (vgl. English „pepper“ zur Namensgebung) eingebettet und dann von einem Loader-Skript extrahiert. Danach beginnt Powerpepper mit der Ausführung von Remote-Shell-Befehlen, die sie von den Deathstalker-Akteuren erhält und die darauf abzielen, vertrauliche Geschäftsinformationen zu entwenden. Die Malware kann jeden Shell-Befehl auf dem Zielsystem ausführen, einschließlich solcher für die standardisierte Data Reconnaissance, wie das Sammeln von Nutzer- und Dateiinformationen des Computers, das Durchsuchen von Netzwerkdateifreigaben und das Herunterladen zusätzlicher Binärdateien oder das Kopieren von Inhalten an remote Speicherorte. Die Befehle werden vom Kontrollserver mittels DNS über HTTPS-Kommunikation abgerufen – eine effektive Methode, um schädliche Kommunikation hinter legitimen Servernamenabfragen zu verstecken.Die Verwendung von Steganographie ist dabei nur eine von mehreren Verschleierungs- und Umgehungstechniken. Der Loader ist als Überprüfungstool von Globalsign, einem Anbieter von Identitätsdiensten, getarnt und nutzt eine individuelle Verschleierung. Außerdem sind Teile des schädlichen Übermittlungs-Scripts in in Word eingebetteten Objekten versteckt. Darüber hinaus wird die Kommunikation mit dem Implantat und den Servern verschlüsselt. Aufgrund der Verwendung vertrauenswürdiger, signierter Scripts erkennen Antivirenlösungen das Implantat beim Start nicht zwingend als schädlich.

Powerpepper wurde vor allem in Europa, aber auch in Amerika und Asien bei Angriffen eingesetzt. Durch Analyse der genutzten IPs lässt sich Powerpepper unter anderem in Deutschland, Schweden, der Schweiz und Dänemark nachweisen. Die bisherigen Kampagnen von Deathstalker richteten sich hauptsächlich gegen Rechtsberatungsfirmen und Finanz- oder Kryptowährungsdienstleister.

„Powerpepper beweist einmal mehr, dass Deathstalker ein kreativer Bedrohungsakteur ist“, kommentiert Pierre Delcher, Sicherheitsexperte bei Kaspersky. „Dieser Akteur ist in der Lage, in kurzer Zeit konsequent neue Implantate und Werkzeugketten zu entwickeln. Powerpepper ist bereits der vierte Malware-Stamm, der dem Akteur zugeschrieben werden kann und wir haben möglicherweise einen fünften Stamm entdeckt. Obwohl sie nicht besonders ausgefeilt sind, hat sich die Malware von Deathstalker als recht effektiv erwiesen. Das liegt möglicherweise daran, dass ihre Hauptziele kleine und mittlere Unternehmen sind, also Organisationen, die tendenziell weniger robuste Sicherheitsprogramme einsetzen. Wir erwarten, dass Deathstalker weiterhin aktiv bleibt und werden seine Aktivitäten weiterhin überwachen.“

Kaspersky-Empfehlungen zum Schutz vor Powerpepper

- Das SOC-Team sollte Zugriff auf die neuesten Bedrohungsinformationen haben. Das Kaspersky-Threat-Intelligence-Portal ist ein zentraler Zugriffspunkt für die Threat Intelligence des Unternehmens und bietet umfangreiche Daten und Erkenntnisse zu Cyberbedrohungen.

- Um das Infektionsrisiko durch Phishing-E-Mails zu minimieren, sollten Unternehmen ihre Mitarbeiter mit grundlegenden Trainings zur Cybersicherheitshygiene schulen. Im Verdachtsfall sollten Mitarbeiter keine Anhänge öffnen oder auf Links klicken, bevor nicht sichergestellt ist, dass es sich um eine legitime E-Mail handelt.

- Eine umfassende Endpoint-Lösung mit EDR-Funktionalität verwenden, die auch vor komplexen Angriffen schützt. Die Lösung Kaspersky Integrated Endpoint Security [5] erkennt einen Angriff und bietet eine Vielzahl an Reaktionsmaßnahmen, die für IT- und Sicherheitsteams mittelständischer Unternehmen optimiert sind.

Weitere Informationen zur Analyse von Powerpepper sind verfügbar unter https://securelist.com/what-did-deathstalker-hide-between-two-ferns/99616/