Der zunehmende Einsatz von Containern hat die moderne Infrastruktur revolutioniert und ermöglicht schnellere Innovationen und eine größere Skalierbarkeit. Diese Transformation bringt jedoch auch eine neue Welle von Compliance-Herausforderungen mit sich.

Der zunehmende Einsatz von Containern hat die moderne Infrastruktur revolutioniert und ermöglicht schnellere Innovationen und eine größere Skalierbarkeit. Diese Transformation bringt jedoch auch eine neue Welle von Compliance-Herausforderungen mit sich.

PCI-DSS 4.0 führt strengere Anforderungen für das Schwachstellenmanagement und das File-Integrity-Monitoring (FIM) in dynamischen Umgebungen wie Kubernetes und containerisierten Workloads ein. Für viele Sicherheits- und Compliance-Teams stellt dies eine operative Schwachstelle dar, für deren Bewältigung ältere Tools nicht ausgelegt sind. Gleichzeitig stehen Unternehmen vor der Herausforderung, Compliance-Anforderungen zu erfüllen und vor allem jederzeit auditbereit zu sein.

PCI 4.0: Kontinuierliche und risikobasierte Compliance

Unter PCI 3.2.1 wurden Sicherheitsteams häufig Ausnahmen für Container-Workloads gewährt. Das ist nun nicht mehr der Fall. PCI-DSS 4.0 erfordert ein kontinuierliches, risikobasiertes Schwachstellenmanagement und die Echtzeitüberwachung sensibler Datei- und Verzeichnisänderungen in allen Umgebungen – einschließlich Cloud und Containern.

Das bedeutet, dass Compliance nicht mehr nur eine periodische Aufgabe ist, sondern nun eine kontinuierliche betriebliche Anforderung. Die Folgen einer Nichteinhaltung sind gravierend: Audit-Fehler, Verlust des Kundenvertrauens, Bußgelder und stagnierendes Geschäftswachstum.

Herausforderung bei Containern: Warum herkömmliches FIM nicht ausreicht

Sicherheitsteams stehen heute vor einer Reihe von Herausforderungen, wenn sie versuchen, herkömmliche Methoden zur Dateiüberwachung in modernen Umgebungen anzuwenden.

- Fehlende Echtzeitabdeckung für kurzlebige Container.

- Siloartige Tools, die die Überwachung auf Host- und Container-Oberflächen aufteilen.

- Hoher Betriebsaufwand für die Bereitstellung, Verwaltung und Korrelation über Systeme hinweg.

- Eingeschränkte Transparenz bei Audits – insbesondere, wenn Container nur für wenige Minuten existieren.

Da Unternehmen sich der Umsetzung von PCI 4.0 im Jahr 2025 nähern, sind diese blinden Flecken zu akuten Risiken geworden. Ohne Laufzeitüberwachung tappen Unternehmen zwischen den Scans im Dunkeln – anfällig für Manipulationen, Fehlkonfigurationen und Audit-Lücken.

Wichtige Anforderungen für Container-FIM gemäß PCI 4.0

Um moderne Compliance-Anforderungen wie PCI zu erfüllen, benötigt man eine FIM-Lösung mit folgenden Eigenschaften:

- In die Laufzeit integriert – nicht nachträglich hinzugefügt.

- Noise-canceling by Design – nicht nur Warnmeldungen bei jedem Ereignis.

- Kontextreich und korreliert mit Workload, Benutzer und Geschäftsfunktion.

- Einheitlich über Host- und Container-Oberflächen hinweg für konsistente Berichterstellung.

- Automatisiert für Audit-Bereitschaft – kein manuelles Suchen nach Beweisen mehr.

Qualys-Runtime-FIM für Container: Nahtlos, skalierbar und in Echtzeit

Mit Qualys-Runtime-FIM for Containers schließt sich die Lücke zwischen herkömmlichen Compliance-Tools und moderner Infrastruktur. Damit gestaltet sich der Compliance-Ansatz neu, angepasst an die heutigen Arbeitsabläufe.

Kontinuierliche Laufzeit-Transparenz und -Überwachung:

Im Gegensatz zu älteren FIM-Tools nutzt Qualys die eBPF-Technologie (Extended Berkeley Packet Filter), um Dateiänderungen in containerisierten Umgebungen in Echtzeit zu überwachen.

Keine Leistungseinbußen, keine Side Cars – kontinuierliche Transparenz, selbst bei kurzlebigen Workloads.

Einheitliche Abdeckung von Hosts und Containern:

Es müssen nicht mehr mehrere Richtlinien für Hosts und Container verwaltet werden – gleiches Maß an Berichterstattung und FIM-Richtlinienabdeckung.

Verwertbare Erkenntnisse für Compliance-Anforderungen:

Dateiänderung müssen nicht nur überwacht werden, man muss sie auch verstehen. Nicht autorisierte Dateiänderungen werden mit bestimmten Images verknüpft, um Abhilfemaßnahmen zu ergreifen.

Es muss ein Bezug zu bestimmten Pods und Namespaces hergestellt werden, um den geschäftlichen und organisatorischen Kontext zurückzuverfolgen.

Automatisierte Berichterstellung für Audit-Bereitschaft:

Es können automatisch Berichte mit dem richtigen Container-Kontext für PCI DSS, HIPAA oder NIST generiert werden – das spart Zeit und man reduziert die Komplexität für die Auditoren.

Qualys File Integrity Monitoring (FIM)

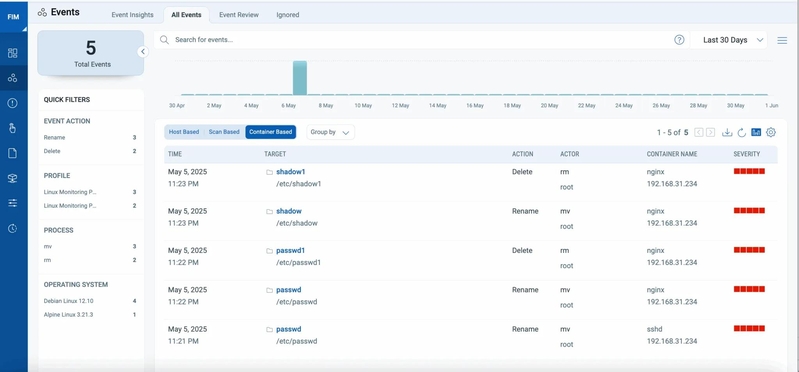

Nahtlose Verwaltung aller FIM-Ereignisse über eine einzige Konsole:

Qualys FIM ist nahtlos in das bewährte und bereits genutzte FIM-Modul von Qualys integriert und ermöglicht so die Überwachung der Dateiintegrität und die Reaktion darauf über eine einzige Oberfläche – sowohl für Hosts als auch für Container, die nun über eine neue Registerkarte hinzugefügt werden.

Die Qualys-Cloud-Plattform speichert FIM-Ereignisse 13 Monate lang, selbst für kurzlebige Container, sodass die Audit-Anforderungen erfüllt werden können.

Analysieren und Maßnahmen im Kontext ergreifen:

Qualys verfolgt umfangreiche Metadaten für jedes FIM-Ereignis, einschließlich der Korrelation zum Container- und Kubernetes-Kontext. Im Gegensatz zu herkömmlichen FIM-Tools ermöglicht Qualys Sicherheitsteams, kontextbezogen zu reagieren und Maßnahmen zu ergreifen, einschließlich der Zuordnung zu Benutzern, der durchgeführten Aktionen und natürlich der spezifischen Datei oder dem Verzeichnis, die geändert wurden. Mit der gleichen Qualys FIM-Ereignisüberprüfungsfunktionen können sofort alle Störfaktoren ausgeblendet werden, um sich auf das zu konzentrieren, was für das Unternehmen am wichtigsten ist.

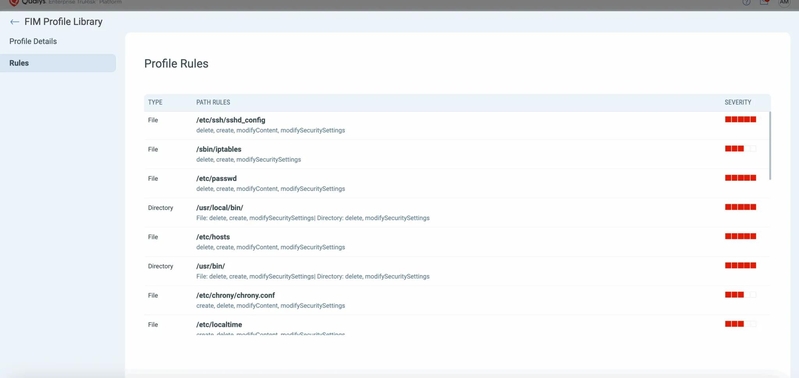

Zeit bis zur Compliance-Bereitschaft mit sofort einsatzbereiten Richtlinien verkürzen:

Mit Qualys-FIM kann der Aufwand für PCI-DSS-Audits durch sofort einsatzbereite Richtlinien und Bewertungen reduziert werden, um die sensibelsten Dateien zu überwachen und so die einfache Erkennung von Löschungen von Protokolldateien, Einführung von Ransomware und die Änderung von Benutzerberechtigungen zu gewährleisten.

Use Case: Vereinfachung von PCI DSS für Container

Globale Finanzdienstleistungs-Unternehmen nutzen Qualys-Runtime-FIM, um Zahlungsabwicklungs-Anwendungen zu sichern. Die Vorteile im Überblick:

- Echtzeit-Verfolgung über hybride Cloud-Anwendungen hinweg.

- Erhöhte Geschwindigkeit und Agilität bei der Umstellung auf modernisierte Anwendungen mit gleichbleibender Sicherheit, Transparenz und Überwachung für Hosts und Container.

- Reduzierte Compliance-Lücken: Erfüllung der Compliance-Anforderungen in kürzerer Zeit durch skalierbare Transparenz über alle neuen Anwendungsstacks hinweg, auf denen Container einschließlich Kubernetes-Clustern ausgeführt werden.

- Audit-fähige Berichte, die in Sekundenschnelle statt in Tagen erstellt werden.

- Einheitliche Compliance-Richtlinien, die den manuellen Aufwand um 30 Prozent reduzieren, da

- Redundanzen bei der Erstellung von Berichten für Hosts und Container vermieden werden.

Über FIM hinaus: Warum Audit-Bereitschaft mehr erfordert

Bei der Audit-Bereitschaft geht es nicht mehr nur um die Erstellung von Dokumentationen – sie ist eine geschäftskritische Fähigkeit.

- Ein fehlgeschlagenes Audit kann Produkteinführungen oder Markteintritte verzögern.

- Fehlende Nachweise können mehr als 10 000 Stunden manuellen Nachbesserungsaufwand kosten.

- 48 Prozent aller Compliance-Verstöße sind auf menschliche Fehler bei falsch konfigurierten Korrekturen zurückzuführen.

- Qualys hilft seinen Kunden dabei, von punktuellen Checklisten zu kontinuierlicher Audit-Sicherheit zu gelangen: FIM- und Schwachstellendaten PCI- und anderen Compliance-Frameworks zuordnen. Erfassung und Aufbewahrung von Nachweisen automatisieren. Technische Kontrolldaten mit der Trurisk-Priorisierung abgleichen. Workflows über ITSM, GRC und SecOps hinweg optimieren.

Fazit: Kontrolle über die Compliance

Mit PCI-DSS 4.0 wird deutlich, dass Compliance in hochdynamischen IT-Umgebungen einen kontinuierlichen und risikobasierten Ansatz erfordert. Für Unternehmen bedeutet dies, nicht nur punktuelle Prüfungen zu automatisieren, sondern in den operativen Betrieb hinein Transparenz und fortlaufende Nachvollziehbarkeit sicherheitsrelevanter Veränderungen zu gewährleisten.

Ein zentrales Element ist dabei die konsistente Überwachung von Datei- und Konfigurationsänderungen – über alle Infrastrukturebenen hinweg, einschließlich Cloud- und Container-Workloads. Wer diese Transparenz etabliert und die Nachweisführung in die Compliance-Prozesse integriert, reduziert sowohl das Geschäftsrisiko als auch den Auditaufwand nachhaltig. Damit wird PCI-4.0-Compliance Teil einer modernen, resilienten Sicherheitsarchitektur.

Von Abhinav Mishra, Director of Product Management bei Qualys