Check Point Software Technologies kündigte auf der CPX in Wien neue Funktionen der Infinity-Plattform an, die Zero-Trust-Konzepte verbessern, die Bedrohungsabwehr stärken, die Komplexität reduzieren und den Sicherheitsbetrieb vereinfachen.

Check Point Software Technologies kündigte auf der CPX in Wien neue Funktionen der Infinity-Plattform an, die Zero-Trust-Konzepte verbessern, die Bedrohungsabwehr stärken, die Komplexität reduzieren und den Sicherheitsbetrieb vereinfachen.

„Wir leben zunehmend in einer vernetzten, digitalen Welt, in der täglich neue Cyber-Bedrohungen auftauchen“, erklärt Nataly Kremer, Chief Product Officer bei Check Point, „und gleichzeitig haben Sicherheitsteams aufgrund komplexer und isolierter Sicherheitslösungen Schwierigkeiten, Cyber-Angriffe angemessen entgegenzutreten. Wir freuen uns daher, mehrere neue KI-gestützte Innovationen vorstellen zu dürfen, welche die Komplexität reduzieren und die Unified-Security-Management-Funktionen der Infinity-Plattform stärken. Unsere Kunden werden von einer verbesserten Bedrohungsabwehr profitieren und gleichzeitig die Zusammenarbeit mit Produkten von Drittanbietern sehr einfach finden.“

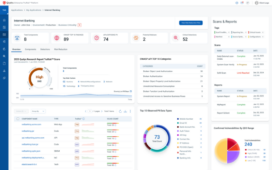

Viele Unternehmen setzen derzeit auf einen isolierten Sicherheitsansatz, wobei IT-Teams haben die Aufgabe, Sicherheitstools zu implementieren, die eine bestimmte Art von Schutz für das Netzwerk, die Endgeräte, E-Mails und Cloud-Umgebungen bieten sollen. Bei diesem isolierten Ansatz müssen Dutzende von Systemen verwaltet werden, was zu betrieblichen Herausforderungen, fragmentierten Sicherheitsrichtlinien und Schwachstellen führt. Gleichzeitig haben Cyber-Angriffe im Jahr 2024 um 44 Prozent zugenommen, im Vergleich zum Vorjahr, was die Sicherheitsleute unter Druck setzt. Die isolierte Natur hybrider Umgebungen erfordert zudem, dass die Verantwortlichen die Richtlinien und Prozesse über Dutzende von Systemen und Tools hinweg prüfen und abstimmen. Diese Aufgaben werden oft manuell durchgeführt, was den Betrieb verlangsamt und zu Lücken in der Bedrohungsabwehr und dem Infrastruktur-Management führt, sowie das Vertrauen untergräbt, was wiederum das Risiko von Cyber-Angriffen und Systemausfällen erhöht. Die sechs neuen und verbesserten KI-gestützten Innovationen von Check Point beschleunigen dagegen den Betrieb und verbessern die Bedrohungsabwehr auf drei Arten:

Einheitliche Identität und Politik

Durch die Nutzung von KI und Identitäten können Administratoren effektivere und detailliertere Sicherheitsrichtlinien implementieren und sicherstellen, dass nur autorisierte Benutzer Zugriff auf wichtige Ressourcen haben. Die Vereinheitlichung der Sichtbarkeit und Analyse von Richtlinien in verschiedenen Umgebungen ermöglicht es Sicherheitsteams außerdem, die Sicherheit und Compliance zu gewährleisten.

- :Quantum-Policy-Insights

- Analyse bestehender Richtlinien und Empfehlung von Richtlinienänderungen zur Verbesserung der Sicherheitslage.

- Durchsetzung von Zero Trust durch Beseitigung von übermäßigem Zugang und widersprüchlichen Richtlinien.

- Quantum-Policy-Auditor:

- Gewährleistung der Übereinstimmung mit den Sicherheitsrichtlinien des Unternehmens.

- Identifiziert Richtlinien, die gegen organisatorische Richtlinien verstoßen, mithilfe einer Visualisierung der Richtlinien auf einer Oberfläche.

- Analysiert Tausende von Regeln in Sekundenschnelle und erspart Sicherheits- und Audit-Teams wochenlange, mühsame Arbeit, indem es komplexe Richtlinien und Regeln in aussagekräftige, grafische Einblicke auf Geschäftsebene zusammenfasst.

- :Infinity-Identity

- Cloud-Dienst, der die zentralisierte Identität über die Infinity-Plattform verwaltet.

- Nahtlose Integration mit Identitäten von dritten Anbietern für Identitäten.

- Fügt Unterstützung für neue Identitätsquellen hinzu: Microsoft-Defender, Microsoft-Intune und Harmony-Endpoint.

Gemeinsame Bedrohungsprävention

KI kann Unternehmen dabei helfen, Bedrohungen über mehrere Durchsetzungspunkte hinweg in Echtzeit zu identifizieren und zu blockieren, menschliche Fehler zu vermeiden und die Zeit bis zur Behebung zu verkürzen.

- Infinity-Playblocks:

- Bietet Sicherheitsautomatisierung und -orchestrierung über die Infinity-Plattform und Drittanbieter hinweg.

- Erweitert die Reichweite von isolierten Sicherheitslösungen, um Angriffe im gesamten Unternehmen zu stoppen.

- 100+ sofort einsatzbereite Playbooks, einschließlich Bedrohungsabwehr, automatischer Abhilfe, Berichterstattung und mehr.

- Ermöglicht Unternehmen die einfache Erstellung benutzerdefinierter Playbooks unter Verwendung von GenAI in natürlicher Sprache.

Betriebliche Einfachheit

KI-basierte Einblicke können langwierige, fehleranfällige Arbeiten minimieren und die Abläufe im gesamten Sicherheitsbereich optimieren. Dies führt zu mehr Zero Trust, besserem Lifecycle-Management und weniger Ausfallzeiten der Infrastruktur.

- Infinity-AIOps:

- KI-Agent überwacht selbstständig Gateways, um Ausfälle im Voraus zu erkennen und zu entschärfen.

- Echtzeit-Überwachung des Zustands der Sicherheitsinfrastruktur, einschließlich CPU- und Speichernutzung und mehr.

- Infinity-AI-Copilot

- Der Chat-basierte GenAI-Assistent kennt die Richtlinien, Zugriffsregeln, Objekte und Protokolle eines Unternehmens sowie die gesamte Produktdokumentation. Er liefert kontextbezogene und umfassende Antworten für Sicherheitsadministratoren, IT-Abteilungen und Sicherheitsteams, beschleunigt die Sicherheitsverwaltung und verbessert die Eindämmung von Vorfällen und die Reaktion darauf.

- Leistungsstarker, zeitsparender Einstiegspunkt für die Automatisierung sowie Kollaboration über die gesamte Infinity-Plattform hinweg.

#CheckPoint