Laut Internet-Security-Report von Watchguard entdecken Angreifer inzwischen neue Wege, um im Internet surfende Anwender auszutricksen. Nachdem Webbrowser im Hinblick auf Schutzmechanismen gegenüber Popup-Missbrauch in jüngster Vergangenheit verstärkt aufgerüstet haben, geraten auf Seiten der Cyberkriminellen nun die noch relativ neuen Benachrichtigungs-optionen von Browsern in den Fokus. Wie die Analyse der Malware-Trends und Angriffsversuche auf Netzwerke und Endgeräte für das erste Quartal 2023 belegt, werden die Berechtigungsf-unktionen für entsprechende Benachrichtigungen immer häufiger manipuliert. Es geht dabei vor allem darum, Nutzer dazu zu bringen, bösartige Software zu installieren oder der Nutzung von Anti-Malware-Diensten mit übermässig hohen Gebühren zuzustimmen. Darüber hinaus feiert auch das sogenannte SEO-Poisoning, das eigentlich längst ein alter Hut ist, sein Comeback. Bei dieser Angriffsform sind Cyberkriminelle bestrebt, in ihrem Sinne SEO-optimierte Webseiten zu erstellen, die bei Suchmaschinen-abfragen zu aktuell im Trend liegenden Suchbegriffen in der Ergebnisliste möglichst weit oben erscheinen und den Suchenden zum Anklicken verleiten. Am Ziel wartet dann nicht selten Malware, die per Drive-by-Download Wirkung entfaltet.

Laut Internet-Security-Report von Watchguard entdecken Angreifer inzwischen neue Wege, um im Internet surfende Anwender auszutricksen. Nachdem Webbrowser im Hinblick auf Schutzmechanismen gegenüber Popup-Missbrauch in jüngster Vergangenheit verstärkt aufgerüstet haben, geraten auf Seiten der Cyberkriminellen nun die noch relativ neuen Benachrichtigungs-optionen von Browsern in den Fokus. Wie die Analyse der Malware-Trends und Angriffsversuche auf Netzwerke und Endgeräte für das erste Quartal 2023 belegt, werden die Berechtigungsf-unktionen für entsprechende Benachrichtigungen immer häufiger manipuliert. Es geht dabei vor allem darum, Nutzer dazu zu bringen, bösartige Software zu installieren oder der Nutzung von Anti-Malware-Diensten mit übermässig hohen Gebühren zuzustimmen. Darüber hinaus feiert auch das sogenannte SEO-Poisoning, das eigentlich längst ein alter Hut ist, sein Comeback. Bei dieser Angriffsform sind Cyberkriminelle bestrebt, in ihrem Sinne SEO-optimierte Webseiten zu erstellen, die bei Suchmaschinen-abfragen zu aktuell im Trend liegenden Suchbegriffen in der Ergebnisliste möglichst weit oben erscheinen und den Suchenden zum Anklicken verleiten. Am Ziel wartet dann nicht selten Malware, die per Drive-by-Download Wirkung entfaltet.

„Unternehmen sind in jedem Fall gut damit beraten, den bestehenden Lösungen und Strategien zum Schutz der eigenen Organisation konsequent und aktiv Aufmerksamkeit zu schenken“, so die Schlussfolgerung von Corey Nachreiner, Chief Security Officer bei Watchguard. „Entsprechend der von Living-of-the-Land-Angriffen und anderen raffinierten Bedrohungen ausgehenden Gefahr ist die Bedeutung einer mehrschichtigen Malware-Abwehr extrem hoch. Hierfür liefern Plattformen, die umfassende IT-Security-Funktionalität einheitlich zusammenführen und von professionellen Managed-Security-Service-Providern verwaltet werden, ein verlässliches Fundament.“

Wichtige Ergebnisse und Ableitungen des Watchguard-Internet-Security-Reports für das erste Quartal 2023 im Überblick:

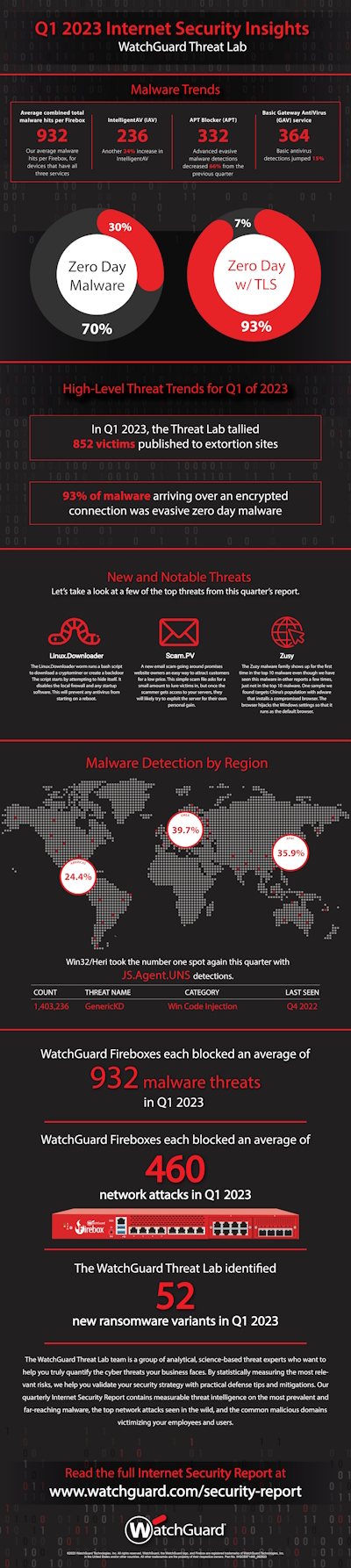

Akteure aus China und Russland stecken hinter 75 Prozent der neu im Top-Malware-Ranking verorteten Gefahren – Drei der vier Neuzugänge in der Top-Ten-Malware-Liste von WatchGuard weisen enge nationalstaatliche Verbindungen auf, was jedoch nicht unbedingt bedeutet, dass die dahinterstehenden Cyberkriminellen tatsächlich von der jeweiligen Regierung gesponsert werden. Ein konkretes Beispiel ist die Zuzy-Malware-Familie, die zum ersten Mal in der Top-10-Malware-Liste auftaucht. Eine Form davon zielt beispielsweise mit Adware und der Absicht, einen kompromittierten Browser zu installieren, der als neuer Standardbrowser die Windows-Einstellungen des Systems übernimmt, auf die chinesische Bevölkerung ab.

Anhaltende Angriffe auf Office-Produkte und die nicht mehr unterstützte Microsoft-ISA-Firewall – Zu den am weitesten verbreiten Angriffsszenarien zählen nach wie vor dokumentenbasierte Übergriffsversuche in Richtung Office-Produkte. Netzwerkseitig verortet das Watchguard-Threat-Lab zudem zahlreiche Treffer im Zuge von Exploits gegenüber der veralteten Microsoft-Firewall „Internet Security and Acceleration (ISA) Server“ – in Anbetracht der Tatsache, dass diese von Microsoft längst eingestellt ist und nicht mehr unterstützt und aktualisiert wird, überrascht es umso mehr, dass Hacker diese immer noch ins Visier nehmen.

Living-of-the-Land-Attacken im Kommen – Die im Zuge der DNS-Analyse entdeckte „ViperSoftX“-Variante ist das jüngste Beispiel für Malware, die die in den Betriebssystemen integrierten Werkzeuge nutzt, um ihre Ziele zu erreichen. Das wiederholte Auftreten von Microsoft Office- und PowerShell-basierter Malware unterstreicht die Bedeutung eines Endpunktschutzes, der funktional in der Lage ist, zwischen der legitimen und böswilligen Nutzung beliebter Tools wie Powershell zu unterscheiden.

Neuer Malware-Dropper, der auf Linux-basierte Systeme abzielt – Das Auftauchen eines neuen Linux-gerichteten Malware-Droppers beweist einmal mehr, dass es Angreifer keinesfalls nur auf Windows als Betriebssystem-Platzhirsch im Unternehmensumfeld abgesehen haben. Auch Linux- und macOS-Anwender dürfen sich niemals zu sicher sein. Daher sollte unbedingt darauf geachtet werden, dass bei der Einführung und Nutzung von Endpoint Detection and Response (EDR)-Funktionalität ausnahmslos alle Endgeräte – ganz unabhängig von deren Betriebssystem – abgedeckt sind.

Zero-Day-Malware macht Löwenanteil unter den identifizierten Gefahren aus – Beim unverschlüsselten Webverkehr schlägt der Anteil von Zero-Day-Malware mit 70 Prozent am Gesamtvolumen der sicherheitsrelevanten Entdeckungen zu Buche, beim verschlüsselten Datenverkehr liegt dieser sogar bei 93 Prozent. Das enorme Risiko, dass IoT-Geräte, falsch konfigurierte Server oder andere Devices zum Einfallstor für Angreifer werden, ist somit mehr als offensichtlich. Hier schafft hostbasierte Security-Funktionalität (wie sie beispielsweise Watchguard-EPDR bietet) verlässlich Abhilfe.

Im Zuge des neuen Ransomware-Trackings – das bei der Analyse zum Internet-Security-Report Q1 2023 erstmals vorgenommenen wurde – ergaben sich zudem wichtige, zusätzliche Einblicke: So identifizierte das Threat Lab beispielsweise 51 neue Ransomware-Varianten und kam über entsprechende Bekanntmachungen auf einschlägigen Extortion-Websites auf eine Gesamtzahl von 852 Unternehmen, die sich neu in den Kreis der von einer Ransomware-Attacke betroffenen Organisationen einreihen. Die Frequenz solcher Bekanntmachungen nimmt traurigerweise stetig zu, unter den Opfern sind dabei nicht zuletzt etliche namhafte Firmen und Fortune-500-Konzerne.

Info: Rahmendaten zur Analyse

Die vierteljährlichen Forschungsberichte von Watchguard basieren – in Übereinstimmung mit dem Konzept der „Unified Security Platform“ – auf den anonymisierten, aggregierten Daten aller aktiven WatchGuard-Lösungen für Netzwerk- und Endgeräteschutz, deren Besitzer der Weitergabe der Bedrohungsinformationen zur Unterstützung der Forschungsarbeit des Threat Labs zugestimmt haben. Neu im Vergleich zu den vorherigen Ausgaben des Internet Security Reports ist diesmal die Art der Auswertung, Analyse und Ergebnisdarstellung. Resultate im Bereich Netzwerksicherheit werden ab sofort nicht mehr im Hinblick auf Gesamtvolumina, sondern als Durchschnittswerte pro Gerät entsprechend der berücksichtigten Grundgesamtheit der Appliances präsentiert. Auf die Gründe wird im vollständigen Bericht näher eingegangen. Dieser enthält zudem zahlreiche Details zu weiteren Malware- und Netzwerktrends aus dem ersten Quartal 2023, entsprechend abgeleitete Empfehlungen für Sicherheitsstrategien, wichtige Verteidigungstipps für Unternehmen aller Grössen und Branchen und vieles mehr.

Der ausführliche Internet-Security-Report in englischer Sprache steht online zum Download zur Verfügung: https://www.watchguard.com/wgrd-resource-center/security-report-q1-2023

#Watchguard