Das herstellende Gewerbe war das zweite Jahr in Folge am stärksten betroffen; das Gesundheitswesen verzeichnet den größten Sprung bei Ransomware-Angriffen mit einer Zunahme von fast 650 Prozent. Generell zeigt der 2022-Ransomware-Report von Zscaler eine Rekordzahl von Angriffen und ein Wachstum von fast 120 Prozent mit doppelter Erpressung.

Die wichtigsten Ergebnisse im Überblick:

- Ransomware-Angriffe haben im Vergleich zum Vorjahr um 80 Prozent zugenommen, und acht der elf größten Ransomware-Familien werden über Ransomware-as-a-Service vertrieben.

- Fast jeder fünfte Ransomware-Angriff zielt auf Unternehmen der Fertigungsbranche, womit dieses Gewerbe das zweite Jahr in Folge am häufigsten betroffen ist.

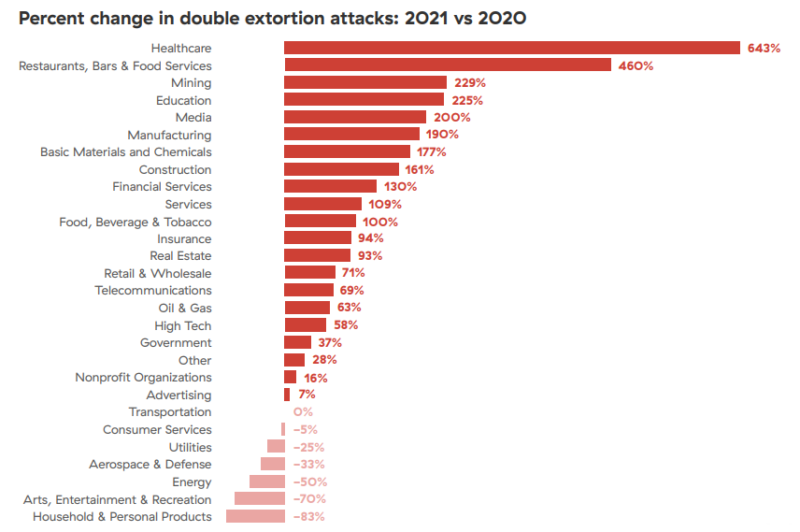

- Das Gesundheitswesen sah einen Anstieg um 650 Prozent und das Restaurant- und Gaststättengewerbe verzeichnete einen Anstieg um 450 Prozent, womit die Bereiche im Vergleich zu 2021 den größten Zuwachs an Ransomware-Angriffen verzeichneten.

- Ransomware-Familien geben sich neue Namen, um den Strafverfolgungsbehörden zu entgehen und weiterhin Unternehmen zu infizieren.

- Ransomware-Angriffe über Lieferketten vervielfachen den Schaden und ermöglichen es Angreifern, herkömmliche Sicherheitskontrollen zu umgehen.

- Der Russland-Ukraine-Krieg geht mit einer Zunahme von Ransomware in Kombination mit anderen Angriffstechniken einher, wie der Kombination von „PartyTicket“-Ransomware und „HermeticWiper“- Malware.

„Moderne Ransomware-Angriffe erfordern lediglich eine einzige erfolgreiche Kompromittierung eines Assets, um sich Zugang zu einem Netzwerk zu verschaffen und sich dort lateral auszubreiten. Gerade ältere VPNs und flache Netzwerkarchitekturen stellen dabei eine große Gefahr dar. Angreifer suchen mit Erfolg nach Schwachstellen in den Supply-Chains von Unternehmen sowie nach kritischen Schwachstellen, wie ´Log4Shell´, ´PrintNightmare´ und anderen. Da Ransomware-as-a-Service im Darknet verfügbar ist, wenden sich mehr Hacker Ransomware zu. Sie erkennen, dass die Chancen auf einen großen Beutezug gut für sie stehen,“ erläutert Deepen Desai, CISO von Zscaler.

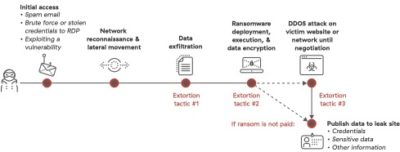

Die Taktik und der Umfang von Ransomware-Angriffen entwickeln sich ständig weiter. Das übergeordnete Ziel bleibt allerdings nach wie vor die Störung des Geschäftsbetriebs eines Unternehmens und der Diebstahl sensibler Informationen für die Lösegelderpressung. Die Höhe des Lösegelds hängt dabei oft von der Anzahl der infizierten Systeme und dem Wert der gestohlenen Daten ab: je höher der Einsatz, desto höher die geforderte Zahlung. Im Jahr 2019 aktualisierten viele Ransomware-Gruppen ihre Taktik und bauten den Datendiebstahl mit ein, bevor die Dateien verschlüsselt werden, was als Doppelte Erpressung bezeichnet wird. Ein Jahr später fügten einige Gruppen eine weitere Angriffsebene mit DDoS-Taktiken (Distributed Denial of Service) hinzu, die die Webseite oder das Netzwerk des Opfers mit Anfragen bombardieren, um den Geschäftsbetrieb zu stören und das Opfer so unter Druck zu setzen, in Verhandlungen mit den Erpressern einzusteigen.

Die Taktik und der Umfang von Ransomware-Angriffen entwickeln sich ständig weiter. Das übergeordnete Ziel bleibt allerdings nach wie vor die Störung des Geschäftsbetriebs eines Unternehmens und der Diebstahl sensibler Informationen für die Lösegelderpressung. Die Höhe des Lösegelds hängt dabei oft von der Anzahl der infizierten Systeme und dem Wert der gestohlenen Daten ab: je höher der Einsatz, desto höher die geforderte Zahlung. Im Jahr 2019 aktualisierten viele Ransomware-Gruppen ihre Taktik und bauten den Datendiebstahl mit ein, bevor die Dateien verschlüsselt werden, was als Doppelte Erpressung bezeichnet wird. Ein Jahr später fügten einige Gruppen eine weitere Angriffsebene mit DDoS-Taktiken (Distributed Denial of Service) hinzu, die die Webseite oder das Netzwerk des Opfers mit Anfragen bombardieren, um den Geschäftsbetrieb zu stören und das Opfer so unter Druck zu setzen, in Verhandlungen mit den Erpressern einzusteigen.

Der gefährlichste Ransomware-Trend in diesem Jahr sind Angriffe über die Lieferkette, die auf Zulieferer und deren Geschäftsbeziehungen abzielen und Anbindungen, sowie gemeinsam genutzte Dateien, Netzwerke oder Lösungen für Angriffe auf die Kunden dieses Zulieferers als zweiten Stufe nutzen. ThreatLabz stellte außerdem einen fast 120-prozentigen Anstieg an Opfern von Ransomware-Attacken mit Doppelter Erpressung fest, bei denen gestohlene Daten auf Webseiten der Hacker veröffentlicht wurden.

Im zweiten Jahr in Folge waren Unternehmen der produzierenden Industrie am stärksten betroffen: Fast jeder fünfte Ransomware-Angriff richtete sich gegen Hersteller. Die Zahl der Angriffe auf andere Branchen nimmt jedoch rapide zu. Besonders auffällig war die Wachstumsrate der Angriffe auf das Gesundheitswesen, wobei die Zahl der Angriffe mit Doppelter Erpressung im Vergleich zu 2021 um fast 650 Prozent zunahm. Danach folgte die Gastronomie, die einen Ransomware-Anstieg von über 450 Prozent verzeichnete.

Als Folge der wachsenden Beachtung, die Ransomware-Angreifer von Regierungen weltweit erfahren haben, haben sich viele Gruppierungen aufgelöst und unter anderem Namen neu formiert. So wurden beispielsweise „DarkSide“ in „BlackMatter“ „DoppelPaymer“ in „Grief“ und „Rook“ in „Pandora“ umbenannt. Das von diesen Gruppen ausgehende Bedrohungspotenzial hat sich jedoch nicht gewandelt, da vielfach auch Taktiken angepasst wurden. Viele dieser Gruppen haben ihr Geschäftsmodell geändert und bieten nun Tools im Dark-Web zum Verkauf an und vergrößern ihren Umfang durch Ransomware-as-a-Service.

Anfang diesen Jahres hat die US-Regierung als Reaktion auf die Wirtschaftssanktionen gegen Russland eine Erklärung abgegeben, in der sie vor böswilligen Cyber-Angriffen auf die USA warnte. In der Erklärung wurde zu sofortigen Maßnahmen zur Stärkung der Abwehr in öffentlichen und privaten Organisationen aufgerufen. Weitere Staaten auf der Seite der Ukraine haben ähnliche Warnungen ausgesprochen. Daraufhin hat ThreatLabZ Angriffe identifiziert, bei der die Ransomware „PartyTicket“ und die Malware „HermeticWiper“ gegen die Ukraine zum Einsatz kamen. Darüber hinaus führte die Conti-Bedrohungsgruppe Angriffe gegen verschiedene Regierungseinrichtungen aus und das ThreatLabZ-Team wird diese geopolitischen Entwicklungen weiter beobachten.

Desai weiter: „Um die Wahrscheinlichkeit eines Fremdeindringens und den Schaden eines erfolgreichen Ransomware-Angriffs zu minimieren, müssen Unternehmen Strategien zur Defence in Depth anwenden. Dazu zählen die Reduzierung der Angriffsfläche, die Einführung einer Zero Trust-Architektur samt Zugriffskontrolle auf Basis des Least Privilege, sowie die kontinuierliche Überwachung und Prüfung von Daten in allen Umgebungen.“

Unternehmen, die die kontinuierlichen Risiken von Ransomware und Angriffen mit Doppelter oder Dreifacher Erpressung mindern wollen, sollten die folgenden wichtigen Präventionsmaßnahmen in Betracht ziehen, um die Unverletzlichkeit des Netzwerks zu steigern. Die Zscaler-Zero-Trust-Exchange integriert Abwehrmaßnahmen gegen Ransomware in einem ganzheitlichen Ansatz, der jede Phase eines möglichen Angriffs unterbricht und den Schaden minimiert:

- Verhindern von Kompromittierungen durch konsistente Sicherheitsrichtlinien: Vollständige SSL-Inspektion, Browser-Isolierung, Inline-Sandboxing und richtliniengesteuerte Zugriffskontrolle verhindert den Zugriff auf bösartige Webseiten.

- Eliminierung von lateral Movement durch Entfernung von Anwendungen aus dem Internet und Implementierung einer ZTNA-Architektur (Zero-Trust-Network-Access): Benutzer werden direkt mit Anwendungen und nicht mit dem Netzwerk verbunden, um den Aktionsradius eines Angriffs zu begrenzen.

- Abschalten von kompromittierten Benutzern und Insider-Bedrohungen: Durch die Kombination von Inline-Anwendungsinspektion und integrierten Täuschungsfunktionen werden Angreifer erkannt, ausgetrickst und gestoppt.

- Unterbinden von Datenverlusten: Durch Software und Schulungen auf dem neuen Stand, dem Einsatz von Inline Data-Loss-Prevention und Daten, die sowohl in Bewegung als auch im Ruhezustand geprüft werden, wird der Diebstahl durch Hacker verhindert.

Info: Report und Methodik

Weitere Einzelheiten zum Schutz vor Ransomware und Bedrohungen sowie zur Entwicklung eines Ransomware-Incident-Response-Plans finden Sie im vollständigen Report 2022 ThreatLabZ State of Ransomware Report.

Das ThreatLabZ-Team wertete Daten aus dem Zscaler-Zero-Trust-Exchange aus, die weltweit über 200 Milliarden Transaktionen sichert und täglich 150 Millionen Bedrohungen blockiert. ThreatLabZ analysierte die globalen Ransomware-Daten eines Jahres aus der Zscaler-Cloud zusammen mit Informationen aus externen Quellen von Februar 2021 bis März 2022, um wichtige Trends, gefährdete Branchen und Regionen sowie neue Taktiken zu ermitteln.

#Zscaler