Die Security-Analysten des Zscaler-ThreatlabZ-Teams warnen aktuell vor einer raffinierten neuen Angriffsmasche von Hackern, die auf der Popularität der Steam-Plattform und deren bekannter Online-Spielserie Counter-Strike aufbaut. Die Hacker zielen darauf ab Steam-Accounts der Spieler zu kapern, um auf diese Weise andere Malware-Angriffe zu starten oder mit den erbeuteten Daten der Opfer zu handeln. Dazu wird eine ungewöhnliche Phishing-Technik eingesetzt, die nur schwer zu erkennen ist.

Steam stellt aufgrund der Multiplayer-Popularität ein lukratives Ziel für Internet-Kriminelle dar, wie die Nutzerzahlen für 2018 belegen (für 2019 liegen noch keine Zahlen vor): Täglich meldeten sich 47 Millionen Nutzer mit ihrem Konto an, monatlich waren es zu Spitzenzeiten sogar 90 Millionen verschiedene Konten. Die Phishing-Kampagne auf Counter-Strike kann sich für Hacker also auszahlen, denn das Spiel verzeichnet kontinuierlich mehr als 700 000 gleichzeitige Spieler und damit potenzielle Opfer.

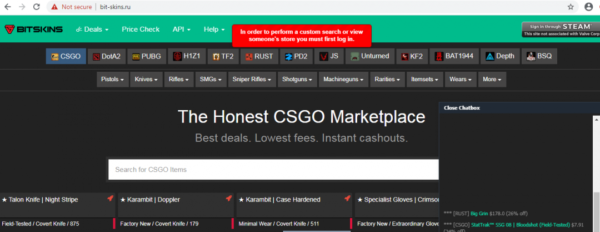

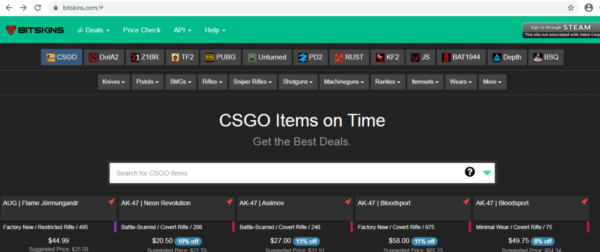

Die Phishing-Seiten ahmen die echten Seiten täuschen echt nach. Um die Chance auf einen erfolgreichen Phishing-Versuch zu erhöhen, blenden die Betrüger eine gefälschte Chat-Box ein, die zufällig generierte Phrasen passend zum aktuellen Spielverlauf anzeigt. Während des Spielverlaufs werden die Anwender aufgefordert, sich mit ihren Steam-Anwenderdaten anzumelden, um eine Suche durchzuführen, oder Gegenstände in den Einkaufswagen zu legen. Klickt der Spieler auf den „Sign in through STEAM” Button, öffnet sich ein Steam-Login Fenster.

Normalerweise können sich Spieler durch Überprüfung von Details vor Betrugsmaschen wappnen. Im Fall der aktuellen Kampagne helfen die bekannten Vorsichtsmaßnahmen, wie die Überprüfung auf die echte URL, Verwendung von HTTPS, Kontrolle auf Homographen im Domain-Namen nichts. Denn bei dieser Phishing-Seite sieht die Domain steamcommunity[.]com unverfänglich aus und auch HTTPS wird angezeigt. Versucht man allerdings, das geöffnete Popup zu greifen, verschwindet es hinter die Ecke des Fensters, da es sich nicht um ein legitimes Browser Popup handelt. Wenn ein Spieler auf die Betrugsmasche hereinfällt und seine Login-Daten eingibt, werden diese an die Hacker weitergeleitet und der Spieler wird zur legitimen Seite zurückgeschickt.

Zscaler hat bisher mehr als 200 Domänen als Teil dieser aktuellen Betrugskampagne aufgespürt, die seit Dezember 2019 stetig weiterentwickelt wurde, und erläutert auf dem Zscaler-ThreatLabZ-Blog die eingesetzten Verschleierungstechniken und zeigt weitere verwendete Templates mit ähnlichen Funktionalitäten. Da die Phishing-Angriffe tagtäglich schwerer zu durchschauen werden und auch unbekannte Techniken zum Einsatz kommen, raten die Sicherheitsforscher zum direkten Login zu Steam über steampowered.com.

#Zscaler