als prägende Netzwerktechnologie

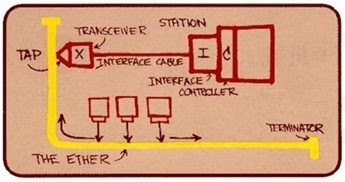

Folgerichtig entstanden neben dem Ethernet eine Vielzahl anderer Netzwerktechnologien inklusive ihrer notwendigen Protokolle. Während im Wide-Area-Network-Konzepte wie X.25, ATM, MPLS oder SDH kamen und auch wieder gingen, entwickelten sich parallel dazu drahtlose Übertragungstechniken wie WLAN, Mobilfunk, Bluetooth und eine ganze Reihe anderer spezialisierter Standards für dedizierte Anwendungen. Diese Entwicklung hat dazu geführt, dass in einer Organisation gleich welcher Größe heute diverse Netzwerktypen parallel existieren – kabelgebundene neben drahtlosen, Wide-Area-Networks neben Personal-Area-Networks. Sie alle haben ihre Berechtigung je nach Geschäftstyp, basieren auf unterschiedlichen Protokollen, erfordern eine dedizierte Hardware und sind die unerschöpfliche Quelle von Fehlern.

Fehler verursachen Immense Kosten

Die richtige Strategie, um Fehlern auf den Grund zu gehen

Methodische Herangehensweise des Troubleshootings

Das erste Kapitel dieses Buches beschäftigt sich folgerichtig mit den möglichen Strategien, um Netzwerkprobleme zu analysieren und entsprechende Maßnahmen zu treffen. Es ist natürlich leichter gesagt als getan, Ruhe zu bewahren, wenn zehn, 1.000 oder gar Millionen von Nutzern auf eine Response warten – trotzdem führt kein Weg daran vorbei. Es gilt immer, methodisch an das Problem heranzugehen, ohne voreilige Schlüsse oder sich gar aus der Verantwortung zu ziehen.

Die richtigen Tools um Netzwerkfehler zu beheben

Sicherung der Dienstgüte – Service-Level-Agreements

Das ideale Netzwerk

Wenn auftretende Fehler mit den verfügbaren Werkzeugen zur Netzanalyse und -überwachung nicht ermittelt werden können, dann haben sie ihre Ursache möglicherweise auf der Schicht 2, dem Data-Link-Layer, und können in einem gewissen Rahmen hier behoben werden. Dies erfordert wiederum eine detaillierte Kenntnis der Protokolle, die im Kapitel 7 beschrieben werden.

Vom Ethernet zu WLAN

Katastrophen meistern, Netzwerkfehler verhindern

Zusammenhänge des Netzbetriebes

Info; Das Buch „Netzwerkfehler analysieren und beheben“ erscheint in wenigen Wochen als Kindle-Book auf Amazon.

Autoren: Mathias Hein, Ralf Ladner, Uwe Scholz